- 1 Section

- 13 Lessons

- unbegrenzt

Einführung in VPN

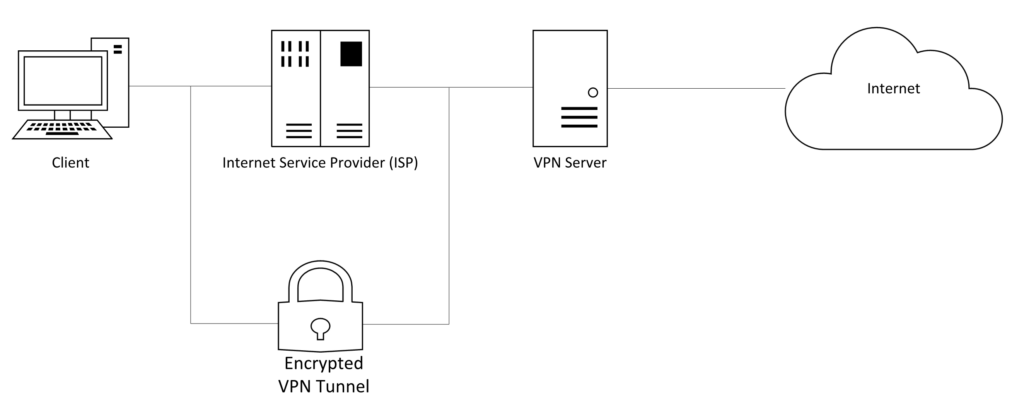

Ein VPN (Virtual Private Network) ermöglicht es, ein privates, sicheres Netzwerk über ein öffentliches Netzwerk – meist das Internet – zu spannen.

Dabei wird der Datenverkehr verschlüsselt und in einem sogenannten Tunnel transportiert.

So können Geräte oder ganze Standorte miteinander kommunizieren, als wären sie im selben lokalen Netz.

1. Warum VPNs eingesetzt werden

| Einsatzszenario | Beschreibung |

|---|---|

| Homeoffice / Remote Work | Mitarbeitende greifen von zu Hause sicher auf Unternehmensressourcen zu. |

| Standortkopplung | Zwei oder mehr Filialen werden über das Internet zu einem gemeinsamen Netz verbunden. |

| Sicherer Datentransfer | Schutz sensibler Daten vor Abhören in öffentlichen Netzen (z. B. WLAN, Internet). |

| Anonymisierung | Im privaten Umfeld nutzen VPNs viele, um ihre IP-Adresse zu verschleiern. |

Beispiel:

Ein Admin möchte von außerhalb auf einen Server im Firmennetz zugreifen.

Ohne VPN müsste der Port des Servers ins Internet geöffnet werden – ein Sicherheitsrisiko.

Mit VPN baut der Admin stattdessen eine verschlüsselte Verbindung zur Firewall auf und arbeitet sicher im internen Netz.

2. Das Grundprinzip

Ein VPN besteht aus drei zentralen Komponenten:

| Komponente | Funktion |

|---|---|

| Client | Gerät, das den Tunnel aufbaut (z. B. Laptop, Smartphone). |

| Gateway / Server | Empfängt den VPN-Tunnel und entschlüsselt die Daten (z. B. Firewall, Router). |

| Tunnel | Virtuelle Verbindung, in der alle Daten verschlüsselt übertragen werden. |

5. Vorteile von VPNs

| Vorteil | Beschreibung |

|---|---|

| Vertraulichkeit | Daten sind verschlüsselt und können nicht mitgelesen werden. |

| Integrität | Manipulationen werden erkannt (z. B. durch Hashes). |

| Authentifizierung | Nur berechtigte Clients dürfen sich verbinden. |

| Kosteneffizienz | Nutzung des Internets statt teurer Standleitungen. |

| Flexibilität | Zugriff von überall – mobil, im Ausland oder Homeoffice. |

6. Grenzen und Risiken

Falsche Konfiguration kann den Schutz aufheben (z. B. offenes Split-Tunneling).

Bei schwachen Algorithmen oder veralteten Protokollen (z. B. PPTP) drohen Sicherheitslücken.

Latenz und Performance hängen stark von der Bandbreite und Verschlüsselung ab.

7. Zusammenfassung

Ein VPN

baut einen verschlüsselten Tunnel über ein unsicheres Netz auf,

sorgt für Vertraulichkeit, Integrität und Authentifizierung,

wird in Unternehmen für Remote Access und Standortvernetzung eingesetzt,

ist ein Grundbaustein der IT-Sicherheit im Netzwerkbereich.