- 1 Section

- 13 Lessons

- unbegrenzt

IPSec VPN

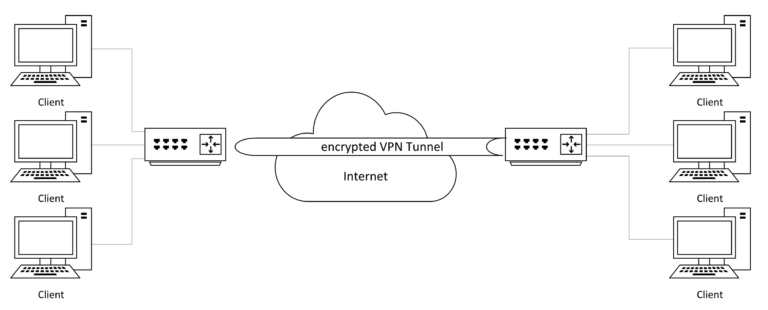

IPsec ist der Standard für sichere VPN-Verbindungen auf Netzwerkschicht (Layer 3).

Es sorgt dafür, dass IP-Pakete — also der eigentliche Datenverkehr — verschlüsselt, authentifiziert und vor Manipulation geschützt werden.

Egal ob Site-to-Site oder Client-to-Site – fast alle Unternehmens-VPNs setzen auf IPsec oder nutzen es als Grundlage (z. B. L2TP/IPsec, IKEv2).

1. Grundprinzip

| Ebene | Aufgabe |

|---|---|

| Phase 1 (IKE SA) | Aufbau einer sicheren Steuer-Verbindung zwischen den Gateways (Schlüsselaustausch, Authentifizierung). |

| Phase 2 (IPsec SA) | Festlegen, welche Daten-Netze verschlüsselt werden und mit welchen Algorithmen. |

| Datenübertragung (ESP) | Reale Nutzdaten werden mit AES o. ä. verschlüsselt und durch den Tunnel gesendet. |

2. Protokolle & Ports

| Protokoll | Funktion | Port / Transport | Bemerkung |

|---|---|---|---|

| IKE (Internet Key Exchange) | Aushandlung von Sicherheitsassoziationen (SAs) und Schlüsseln | UDP 500 / 4500 | Phase 1 und 2 |

| ESP (Encapsulating Security Payload) | Transportiert verschlüsselte Daten | IP-Protokoll 50 | Hauptdatenkanal |

| AH (Authentication Header) | Nur Integrität, keine Verschlüsselung | IP-Protokoll 51 | Heute selten |

| NAT-Traversal (NAT-T) | Verpackt ESP in UDP 4500 | UDP 4500 | Für VPN hinter Routern mit NAT |

3. Phase 1 und 2 im Detail

| Phase | Ziel | Wichtige Parameter |

|---|---|---|

| Phase 1 | Aufbau sicherer Management-Kanal (IKE SA) | Auth-Methode, Verschlüsselung (AES, 3DES), Hash (SHA-2), DH-Gruppe |

| Phase 2 | Definiert eigentlichen Daten-Tunnel (IPsec SA) | Inneres Netz, Protokoll (ESP), Lebensdauer, Perfect Forward Secrecy |

IPsec Phase 1 / Phase 2

Klicke dich durch die Schritte des IPsec-Aufbaus.

Ablauf

Starte mit „Weiter“, um den IPsec-Handshake Schritt für Schritt zu sehen.

Erklärung

Hier erscheint zu jedem Schritt die technische Beschreibung.

4. CLI-Beispiel (schematisch)

# Beispiel: IPsec-Konfiguration (verkürzt)

config vpn ipsec phase1-interface

set interface "wan1"

set peertype any

set proposal aes256-sha256

set dhgrp 14

set psksecret "MyStrongKey!"

end

config vpn ipsec phase2-interface

set phase1name "to_branch_office"

set proposal aes256-sha256

set src-subnet 192.168.10.0/24

set dst-subnet 192.168.20.0/24

end

6. Typische Fehlerquellen

| Problem | Ursache | Lösung |

|---|---|---|

| Phase 1 bricht ab | Authentifizierungsfehler (falscher PSK, Zertifikat abgelaufen) | Schlüssel prüfen, Zertifikate erneuern |

| Phase 2 nicht aktiv | Subnetze nicht passend, Policy falsch | Lokale und Remote-Netze abgleichen |

| Tunnel instabil | NAT-T nicht aktiv oder DPD-Timeout | NAT-Traversal aktivieren, DPD-Werte anpassen |

7. Zusammenfassung

IPsec schützt IP-Pakete auf Layer 3 durch Verschlüsselung und Integritätsprüfung.

Aufbau erfolgt in zwei Phasen (IKE → IPsec SA).

Genutzt werden Protokolle IKE, ESP, AH (optional).

Standard in Firewalls, Routern und Betriebssystemen für Site-to-Site und Remote-Access.

Wichtig: richtige Parameter, Ports und Subnetze müssen auf beiden Seiten passen.